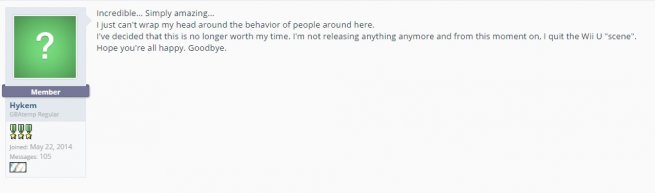

Avant la diffusion des clés IOSU du firmware 5.5.1, Hykem a fait une blague aux utilisateurs de GBATemp suite à un troll d'un des membres disant que c'était incroyable, simplement incroyable et qu'il décidé d'arrêter tout exploit sur Wii U et qu'il quittait la scène.

Comme toujours des insultes ont suivi, et le développeur s'est dit qu'il allait se justifier en rajoutant un texte caché en bas de son post, ce que peu d'utilisateurs ont remarqué avant plusieurs pages.

Il a rajouté "je voulais juste embêter tout le monde un peu, je crois qu'il est juste de m'appeler "Clown" ou "roi du wapourware", félicitations pour les insultes.

Soyez rassuré, je ne cesse pas mes recherches, je travaille actuellement avec naehrwert qui m'a donné quelques idées géniales mais il faudra un certains temps pour les mettre en oeuvre, les vacances de Février sont le meilleur moment pour cela.

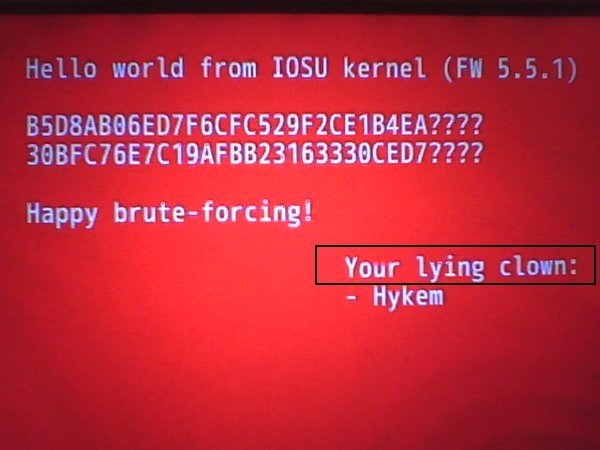

Et ensuite il a diffusé le Hello World, contenant le "clown menteur" bref, ne soyez pas inquiet, Hykem travaille conjointement avec naehrwert et Crédiar pour avancer sur son exploit, mais il ne sera pas diffusé avant Février ou même Mars s'il ne retravaille dessus qu'en Février.

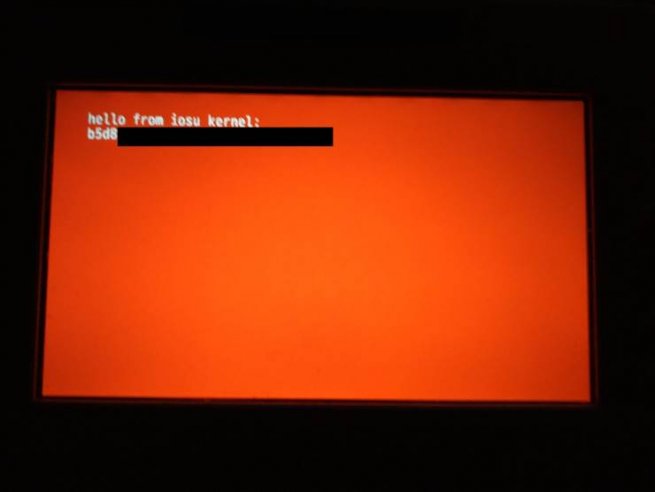

Par contre comme il s'agit d'un Hello World, nous ne sommes pas encore certains que les clés soient intégrales ou complètes, notamment avec les 4 ???? que l'on voit sur la fin de chacune d'entre elles, il est fort probable que Hykem la propose qu'à certains développeurs proches de lui ce qui peut se comprendre en attendant l'exploit, surtout que cela signifie que Nintendo doit maintenant préparer un nouveau firmware. C'est encore plus vrai si l'on regarde la diffusion précédente qui ne faisait apparaître qu'une ligne avec une police différente.

Le plus rassurant est que certains développeurs confirment qu'ils ont réussi a décrypter des fichiers, ce qui signifie que l'exploit est très proche de nous, qu'il vienne de Hykem ou d'un autre hacker. Pour information, Hykem utilise la force brute pour trouver la clé, avec plus de 256 000 combinaisons différentes.

Pour information, Hykem utilise la force brute pour trouver la clé, avec plus de 256 000 combinaisons différentes.

Non, il a ecrit "happy bruteforcing" parce qu'il a caché les 4 dernieres valeurs des clefs donc en ecrivant ça il nous invite a trouver ces valeurs en utilisant un simple bruteforce. Je crois que tu as mal compris son message ^^'

Heu.....nous ne sommes pas encore certains que les clés soient intégrales ou complètes, notamment avec les 4 ????

Nous possédons la totalité des clés...

J ai testé la clé starbuck et de après le sha-1 elle est bonne...

Elles ont été données par Pounou sur la précédente New...

Voici les clés complètes:

B5 D8 AB 06 ED 7F 6C FC 52 9F 2C E1 B4 EA 32 FD (Starbuck Ancast key)

30 BF C7 6E 7C 19 AF BB 23 16 33 30 CE D7 C2 8D (vWii common key)

faut etre bete pour faire sa on ces meme pas si l'explois va sortirAh je suis passé en 5.5.0 ! exprès pour IOSU et j'étais en 5.4.0.....

Ah je suis passé en 5.5.0 ! exprès pour IOSU et j'étais en 5.4.0.....

Nous possédons la totalité des clés...

J ai testé la clé starbuck et de après le sha-1 elle est bonne...

Elles ont été données par Pounou sur la précédente New...

Voici les clés complètes:

B5 D8 AB 06 ED 7F 6C FC 52 9F 2C E1 B4 EA 32 FD (Starbuck Ancast key)

30 BF C7 6E 7C 19 AF BB 23 16 33 30 CE D7 C2 8D (vWii common key)